In den Abendstunden des 19. September 2025 (Freitag) gab es einen Ransomware-Angriff auf den Dienstleister Collins Aerospace, der für europäische Flughäfen u.a. die Check-In-Systeme betreibt. In Folge kam es dann am Wochenende zu zahlreichen Flugausfällen, und die IT-Störungen beim Dienstleister halten bis heute an. Hier eine kurze Nachbetrachtung, was im Argen lag und liegt.

In den Abendstunden des 19. September 2025 (Freitag) gab es einen Ransomware-Angriff auf den Dienstleister Collins Aerospace, der für europäische Flughäfen u.a. die Check-In-Systeme betreibt. In Folge kam es dann am Wochenende zu zahlreichen Flugausfällen, und die IT-Störungen beim Dienstleister halten bis heute an. Hier eine kurze Nachbetrachtung, was im Argen lag und liegt.

Kurzer Rückblick auf das Wochenende

Zum frühen Samstag-Morgen des 20. September 2025 machte die Meldung in den Medien die Runde, dass es "wegen Computerproblemen beim Check-In" an zahlreichen europäischen Flughäfen zu Flugausfällen komme – denn das Check-In musste per Papier und Bleistift manuell vorgenommen werden.

In Folge fielen an Flughäfen in Berlin, Brüssel, Heathrow (London) zahlreiche Flüge aus und an den Abflugterminals stauten sich die Passagiere.

Obiger Mastodon-Post verweist auf einen BBC-Beitrag zu London Heathrow, ich selbst hatte ausführlicher im Blog-Beitrag Cyberangriff auf Flughafen-Dienstleister; Verspätungen am Flughafen BER (20.9.2025) berichtet. Hieß es zuerst, dass es eine technische Störung am Check-In-System gebe, kamen später weitere Informationen an die Öffentlichkeit.

Schnell wurde ein Cyberangriff auf den Flughafendienstleister Collins Aerospace als gemeinsame Ursache bekannt. Inzwischen heißt es, dass es einen Ransomware-Angriff gegeben habe.

Normalerweise hätte das Ganze keine wirklich großen Auswirkungen auf den Abfertigungsbetrieb bei Flugreisen haben müssen, wenn die Airlines nicht ihre Check-In-Vorgänge komplett an Collins Aerospace ausgelagert gehabt hätten. Das Angebot von Collins Aerospace war, dass das Check-In über verschiedene Fluggesellschaften möglich sei.

Daher waren alle Flughäfen betroffen, die auf das Check-In-System von Collins Aerospace gesetzt haben. Neben Berlin Brandenburg International (BER), waren dies die Flughäfen in Brüssel sowie London (Heathrow). Aber es gibt eine ganze Reihe weiterer, kleinerer Flughäfen, die ungenannt blieben. Ein Post auf Mastodon nennt einige weitere Flughäfen, in Deutschland waren neben Berlin (BER) auch Münster, und laut Post auch Köln/Bonn, betroffen.

Ein Blick auf die Details, was passiert ist

Spannender fand ich, was inzwischen hinter den Kulissen bekannt geworden ist. Also erste Hinweise auf ranzige Altsoftware und fatale Abhängigkeiten.

Wer ist Collins Aerospace?

Ich hatte ja in meinem oben verlinkten Blogbeitrag bereits ausgeführt, dass Collins Aerospace 2018 gegründet wurde. Das ist ein US-amerikanisches Luftfahrt- und Verteidigungstechnologieunternehmen und eine Tochtergesellschaft der RTX Corp., ehemals Raytheon Technologies. Raytheon macht wohl auch in Sachen "Cybersicherheit".

Der Angriff fand auf "ARINC" statt. ARINC steht als Abkürzung für Aeronautical Radio Incorporated, ein Unternehmen, welches 1929 gegründet wurde und in Minneapolis, USA angesiedelt war. Kevin Beaumont hat die Geschichte von Collins Aerospace in diesem Post skizziert.

"ARINC war im Grunde genommen der ursprüngliche Anbieter von Flughafennetzwerken seit 1929. ARNIC wurde 2007 an die Carlyle Group (Private Equity) verkauft, die es 2013 an Rockwell Collins verkaufte, die es 2018 an United Technologies verkaufte, die sich zu Collins Aerospace zusammenschlossen. Ihr Netzwerk sieht aus wie ein Durcheinander von US-Unternehmensmachenschaften… Webmail erfordert nicht einmal https."

Oder zusammengefasst: Am Ende des Tages wurden da uralte Firmen und Systeme gekauft, die nun unter Collins Aerospace firmieren. In meinem Blog-Beitrag schrieb ich die Tage "Collins bietet eine Technologie, mit der Passagiere an einem Kiosk selbst einchecken, Bordkarten und Gepäckanhänger ausdrucken und ihr Gepäck selbst aufgeben können."

Löst man das auf, ergibt sich folgendes Bild: An den Flughafen sind wohl die Self-Service Check-In-Stationen aufgestellt – letztendlich so etwas wie Terminals (Thin Clients) – die am vMUSE-System angebunden sind. Dort sollen Passagiere am Flughafen vor dem Abflug für die verschiedenen Fluggesellschaften einchecken können und dann die Bordkarten erhalten. In einem Post schreibt Beaumont dazu: "ARINC SelfServ vMUSE-Geräte sind weltweit an Flughäfen im Einsatz und dienen zum Selbstbedienungs-Check-in. Sie sind mit navAviNet, auch bekannt als ARINC Ground Network, verbunden, das von Collins Aerospace verwaltet wird, einem Unternehmen im Besitz von RTX."

Auf den Systemen werden Passagierdaten, Gepäckdaten, biometrische Informationen etc. erfasst, in das MUSE™-System (mit einer Datenbank) eingespeist und den Fluggesellschaften bereitgestellt. In einem Folgepost ergänzt Beaumont: "Die betroffenen Systeme befinden sich in der ARINC Multi-User System Environment (MUSE™), auch bekannt als ARINC vMUSE™ von Rockwell Collins. Das ist wie eine Unternehmenskette von Übernahmen!"

Ein Blick auf die IT-Systeme von Collins Aerospace

Spannend wird es, auch unter dem oben skizzierten Wissen, wie die Firma Collins Aerospace mit ihren Unternehmensteilen so IT-technisch konkret aufgestellt ist, und was Kevin Beaumont bei kurzen Checks über die IT des Unternehmens herausgefunden hat.

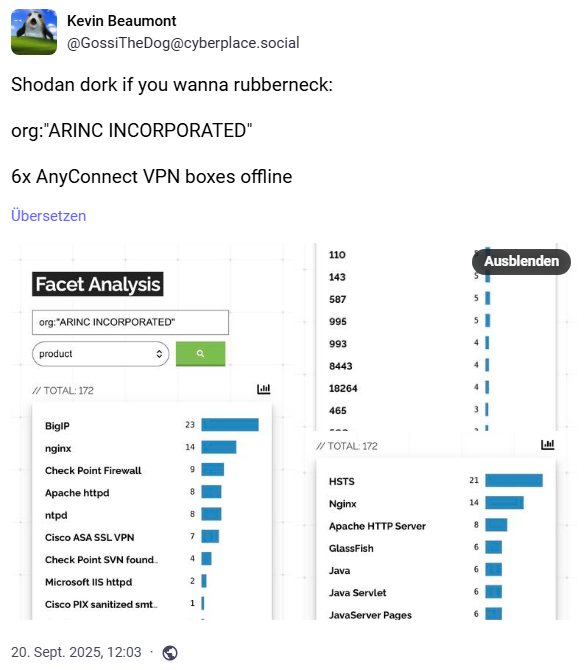

Auf der Plattform shodan.io sind laut obigem Post sechs Cisco AnyConnect VPN-Boxen offline. Gut, ist eine Maßnahme, wenn man angegriffen wird, die VPN-Zugänge zu kappen. Denn viele Ransomware-Gruppen nutzen VPN-Zugänge für ihre Angriffe. Im Juni 2025 gab es diesen Sicherheitshinweis von Cisco zu einem Problem mit VPN-Zugängen. Wenn da was fehlkonfiguriert war, hätte der Betreiber schon ein Problem gehabt – aber das ist nur eine spekulative Information.

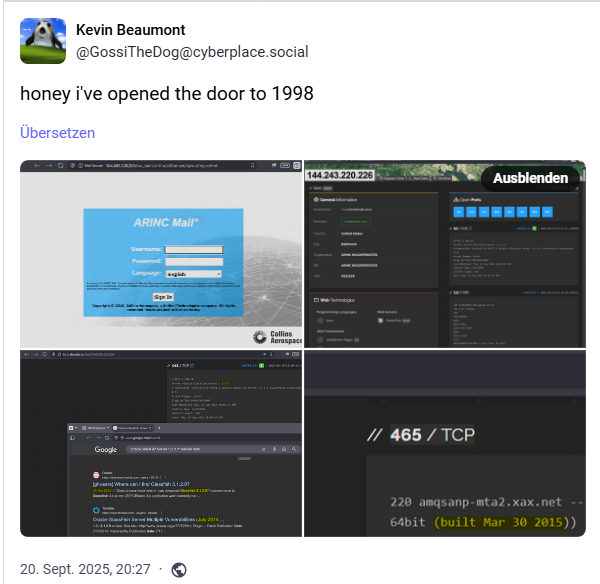

Beaumont hat sich dann noch die Webmail-Seiten von AIRINC (dem Betreiber des Check-In-Systems bei Collins Aerospace) angesehen und folgenden Post dazu abgesetzt.

Nun ja, was soll man dazu sagen: Die Login-Seite für deren Web-Mail-System verwendet http, d.h. da wird nichts verschlüsselt, was an Anmeldedaten eingetippt wird. Gut, E-Mail ist eh wie Postkarte, kann jeder einsehen, was kann schon groß passieren.

Was jetzt etwas stört: Das Ganze läuft unter JAVA mit einem Oracle GlassFish Server 3.1.2.9 (aktuell ist 7.0.25 vom 28. Mai 2025). In obigen Screenshots wird angezeigt, dass das System am 23. Juni 2016 letztmalig modifiziert wurde.

Beaumont zeigt noch den Screenshot einer Websuche, wo jemand 2014 fragt, wo er noch diese alte 3.1.2.9 finden könne. Und es gibt einen Treffer aus 2014, der der Software mehrere Schwachstellen bescheinigt. Ein weiterer Screenshot von Beaumont zeigt ein Built-Datum 30. März 2015 für den Messaging Server.

Hat zwar alles nichts von einer "smoking Gun" beim aktuellen Cyber-Vorfall, es ist ja nur das E-Mail-System. Der obige Abriss ergibt aber ein bestimmtes Bild, wie das Firmenkonglomerat in Sachen IT-Sicherheit aufgestellt sein könnte. Beim Schreiben des Blog-Beitrags ist mir dann noch angezeigt worden, dass diese alte Oracle GlassFish Server 3.1.2.9-Version in 2025 in der Luftfahrt- und Verteidigungsindustrie in den USA, in Frankreich etc. in niedriger Anzahl eingesetzt wird.

Berichte über Ransomware-Angriff

Im Internet finden sich inzwischen Berichte, dass das ARINC vMUSE™-System von Collins Aerospace durch Ransomware infiziert wurde. airliners.de schreibt in diesem Artikel: "Die EU-Cybersicherheitsagentur Enisa hatte den Vorfall am Montag offiziell als Ransomware-Angriff bestätigt."

Die Enisa hatte dies gegenüber Reuters bestätigt, ohne die Details oder die verantwortlich Gruppe zu nennen. Allerdings scheint die verantwortliche Ransomware-Gruppe bekannt zu sein. Betroffen sind die Check-in- und Gepäckabfertigungssysteme des IT-Dienstleisters Collins Aerospace an den oben genannten Flughäfen.

Spannend ist ein weiterer Post von Kevin Beaumont: "After ARINC restored domain controllers from backup, the threat actor got back in and started trashing more stuff. The whole thing is a mess, they probably want to pause, take a breathe, and think about flushing out attacker before rebuilding things."

Das impliziert für mich, dass die auf einer Windows-Infrastruktur unterwegs sind, aber den Einfallsvektor der Angreifer nicht kennen. Man hat versucht, ein Backup des ARINC Domain-Controllers zurück zu spielen. Die Angreifer hatten aber weiter Zugriff auf das IT-Netzwerk, kamen zurück und haben dann damit begonnen, weitere Daten zu vernichten.

Aktueller Stand ist nach meinen Informationen, dass auch nach vier Tagen die Systeme nicht vollständig online sind. Und ob die Angreifer in der Lage waren, Daten aus der Datenbank des ARINC vMUSE™-Systems abzuziehen, ist derzeit auch offen. Aber eine solche Datenbank mit Millionen Passagierdaten, einschließlich biometrischer Merkmale dürfte ein besonders attraktives Ziele darstellen.

Ergänzung: Es gibt noch eine Kurzanalyse, die ich nach Veröffentlichung des Blog-Beitrags auf dieser Seite gefunden habe. Sofern zutreffend, waren Cyberkriminelle bereits Ende 2024 an dem Thema dran. CYFIRMA Research stuft Alixsec, Scattered Spider und die Ransomware-Gruppe Rhysida als plausible Akteure ein.

Abschließende Gedanken

Blicke ich auf die Fragmente, die ich oben mal zusammen gezogen habe, weiß ich jetzt nicht, was ich davon zu halten habe. Ob Fluggast-Abfertigung Teil der kritischen Infrastruktur ist, und ob da renommierte Firmen mit zentralen Funktionen betraut werden – das müsste eigentlich von den Aufsichtsbehörden für Flughäfen und Fluggesellschaften aufgearbeitet werden.

Der Vorfall zeigt aber einmal mehr, auf welch wackeliger Infrastruktur die Digitalisierung in vielen Branchen aufsetzt. Und dies will man politisch weiter vorantreiben, getreu einem Wahlspruch "Digitalisierung first, Bedenken second". Ich weiß jetzt nicht, ob ich lachen oder weinen soll. Aber der Vorfall fällt in ein Muster, was man seit Jahren überall wiederholend beobachten kann.