Heute noch ein kleiner Sammelbeitrag rund um das Thema Cybersicherheit in Verbindung mit booking.com. Kürzlich informierte mich ein Leser über massiven booking.com-Spam und vermutete "einen Datenreichtums-Vorfall" (aka Datenleck). In Italien gab es ein Datenleck bei booking.com – und ich bin auf eine raffinierte Phishing-Kampagne gestoßen.

Heute noch ein kleiner Sammelbeitrag rund um das Thema Cybersicherheit in Verbindung mit booking.com. Kürzlich informierte mich ein Leser über massiven booking.com-Spam und vermutete "einen Datenreichtums-Vorfall" (aka Datenleck). In Italien gab es ein Datenleck bei booking.com – und ich bin auf eine raffinierte Phishing-Kampagne gestoßen.

Was zu Booking.com

Booking.com, mit Sitz in Amsterdam, ist eine Online-Reiseplattform, die sich auf die weltweite Vermittlung von Unterkünften (Hotels, Ferienwohnungen, Pensionen und anderen Unterkünften) spezialisiert hat. Reisende können über die Plattform Unterkünfte suchen, vergleichen und direkt buchen.

Booking.com fungiert dabei als Vermittler zwischen dem Gast und dem jeweiligen Unterkunftsanbieter. Die Hotel- und Unterkunftsbuchungsplattform Booking.com ist inzwischen etwas wie der Platzhirsch – aggressiv am Markt (bei jeder abgebrochenen Buchung bekomme ich zig Erinnerungen und "bessere" Angebote), komfortabel, aber auch immer wieder für Schlagzeilen (z.B. wegen Cyberbetrug auf der Plattform) gut. Hier im Blog gibt es einige Beiträge zu diesem Anbieter (siehe Linkliste am Artikelende).

Massive Phishing-Welle

Im Blog-Beitrag Sicherheits-News: Datenlecks (Google, Telekom); Schwachstellen (WinRAR, Windows) und mehr hatte ich diese Woche im Abschnitt "Datenvorfall bei booking.com oder WMM Hotel Gruppe?" über einen Leserhinweis berichtet. Der Leser ließ mir von booking.com eine Rundmail zukommen, in der es heißt: "Einige Reisende haben potenziell betrügerisches Verhalten in Form von Personen gemeldet, die sich als Vertreter von Booking.com oder als Partner von Sehenswürdigkeiten ausgeben. …".

Der Leser vermutete einen Datenschutzvorfall bei booking.com oder bei der WMM Hotel Gruppe, und schrieb: "da kamen wirklich viele Phishing Mails rein, über booking.com und über die WMM Hotel Gruppe. Irgendwo muss es da einen Datenreichtum und einen Einbruch in die Systeme gegeben haben."

Vorfälle in Italien und Datenleck

Es ist klar, dass die Plattform verstärkt im Fokus von Cyberkriminellen steht. Denn deren Angriffsfläche ist riesig. Die booking.com-IT kann noch so viel zur Absicherung der eigenen Datenbanken und der Webseiten unternehmen, aber das hilft alles nichts. Denn es gibt weltweit wohl Millionen Betreiber von Unterkünften (Hotels, Ferienwohnungen, Zimmern etc.), die als Vermieter einen Booking.com-Zugang haben. Wird eines dieser Systeme der Vermieter kompromittiert, lässt sich damit einiges an Missbrauch treiben. Auf diese Weise umgleitete Zahlungen für Buchungen von Unterkünften sind ein wiederkehrende Thema.

Im Juni 2025 berichtete heise im Beitrag Ungeklärte Phishing-Vorfälle rund um Booking.com über vermehrt kompromittierte Extranet-Zugänge für Booking.com bei Hotels in Südtirol. Diese Zugänge sollen eigentlich einen sicheren Zugang zur Plattform Booking.com für die Hotels bieten. Ich hatte das seinerzeit nicht im Blog thematisiert.

Nun berichtete heise zum 13. August 2025 im Beitrag Darknet-Angebot: Zehntausende Ausweis-Scans in italienischen Hotels geklaut über neue Erkenntnisse. Im Juni 2025 ware es Cyberkriminellen bei der oben erwähnten Kampagne auf kompromittierte Extranet-Zugänge für Booking.com gelungen, Daten italienischer Vermieter zu erbeutet. Im Darknet sollen Kopien von Ausweisen und Führerscheinen, die vor allem hochpreisige Hotels von Gästen als Scan angefertigt und gespeichert hatten, zum Verkauf im Darknet angeboten worden sein. Das Datenleck betrifft Hunderttausende Menschen, die in neun Hotels in Italien sowie eines auf der spanischen Ferieninsel Mallorca übernachtet hatten.

Eine unter dem Pseudonym "mydocs" im Darknet auftretende Tätergruppe behauptet, zwischen Juni und August 2025 Zugang zu den Buchungssystemen italienischer Hotels erlangt und Tausende sensible Ausweisdokumente von Gästen gestohlen zu haben. In verschiedenen Beiträgen in einem Cybercrime-Forum gibt mydocs an, über Scans von fast 100.000 individuellen Ausweisdokumenten, darunter Reisepässe und andere Ausweise, zu verfügen. Der Cybersicherheits-Kanal Hackmanac gibt zum 14. August 2025 auf X bereits den Wert von nahe 170.000 Datensätzen mit Scans an. Zwei neue Hotels, Borghese Contemporary Hotel (ca. 7.600 Dokumente) und Hotel Rocca (ca. 1.700 Dokumente) seien zusätzliche betroffen.

Kopien sind im Darknet für 0,5 Euro zu bekommen und ließen sich von anderen Cyberkriminellen für Identitätsdiebstahl und kriminelle Aktivitäten verwenden. The Register schreibt zum 14. August 2025 in diesem Artikel, dass die italienische Digitalagentur (AGID) die Behauptungen eines Cyberkriminellen, die die Daten von verschiedene Hotels in Italien erbeutet haben wollen, bestätigt. Die im Darknet angebotenen Ausweisscans sind echt. Die AGID teilte am 13. August 2025 auch mit, dass die Gesamtzahl der betroffenen Hotels auf zehn gestiegen sei, und diese Zahl könnte in den kommenden Tagen noch weiter steigen. Schöner Mist. Malwarebytes.com hat den Sachverhalt in diesem Kurzbeitrag ebenfalls zusammen getragen.

Der Scan von Ausweisdokumenten wird inzwischen immer mehr zum Problem. Gerade auf BlueSky auf diesen Post vom 13. August 2024 gestoßen. Die Plattform und App TeaOnHer wurde für Männer entwickelt, um Fotos und Informationen über Frauen aus einer (möglicherweise sogar angeblichen Beziehung) zu teilen. Zack Whittacker konnte aber zeigen, dass die Plattform nur so vor Sicherheitslücken strotzte und kam binnen Minuten an Scans von Führerscheinen und über die ID auch an Profildaten. Er hat es auf Techcrunch in diesem Beitrag aufbereitet.

Raffinierter URL-Phishing bei booking.com

Cyberkriminelle versuchen mit immer raffinierteren Tricks die Opfer davon zu überzeugen, dass Phishing-Links legitim sind – und im Kontext dieses Artikels hier von booking.com stammen.

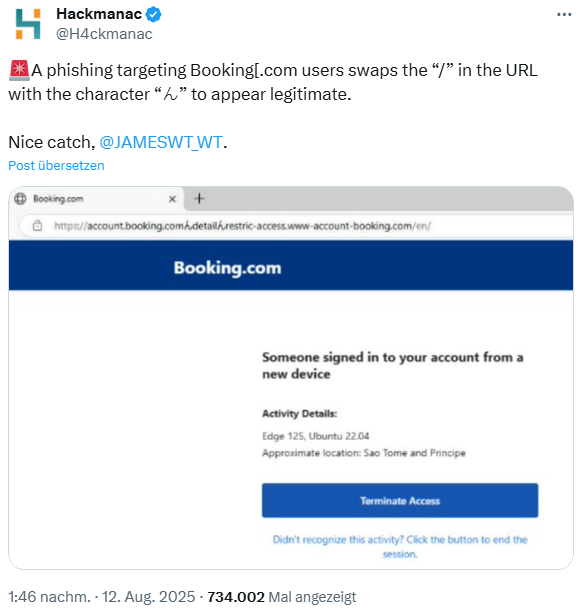

Zum 12. August 2025 ist mir obiger Tweet von Hackmananc untergekommen, der auf einen neuen Ansatz bei booking.com-Phishing-Mails hinweist. Das Opfer bekommt in einer Phishing-Nachricht den Hinweis, dass jemand auf sein Konto bei booking.com zugegriffen habe. Die Phishing-Mail nutzt eine URL, die auf eine gefälschte booking.com-Webseitenkopie hinweist. Dort soll das Opfer den Fremdzugriff sperren können, muss dazu seine Zugangsdaten eintippen, so dass die Täter diese abfischen können.

Da Opfer inzwischen auf die URL achten, ersetzen Cyberkriminelle in einer aktuellen Phishing-Kampagne die Backslashes '/' in der Adressangabe mit dem Unicode für das japanische Hiragana-Zeichen 'ん' . Die Ziel-URL beginnt mit account.booking.com, der Rest der URL soll dann die Opfer verwirren und vom Verdacht, dass es sich um Phishing handelt, abhalten. Die Kollegen von Bleeping Computer haben den Sachverhalt die Tage hier aufgegriffen.

Ähnliche Artikel:

Booking.com: 475.000 Euro Strafe für verzögerte Meldung eines Hacks

Booking.com-Hack aus 2016 wohl durch Mitarbeiter des US-Geheimdiensts

Booking.com von Cyberangreifern missbraucht – Phishing und Malware verschickt

Booking.com Malware-Alarm bei Sophos Firewalls

EU-Kommission: Booking.com fällt als Gatekeeper unter den Digital Markets Act (DMA)

Booking.com Konten wieder gehackt? Empfehlung zum Passwortwechsel

Dieser Beitrag wurde unter Sicherheit abgelegt und mit Sicherheit verschlagwortet. Setze ein Lesezeichen auf den Permalink.